La transformación digital en América Latina atraviesa un punto de inflexión. Mientras el crecimiento económico regional proyectado para 2025 apenas alcanzará el 2.1%, la tecnología se consolida como la palanca más poderosa para impulsar productividad, inclusión financiera y competitividad global. En este escenario, la trayectoria de Gonzalo Manuel Araujo Cabarcas, CEO de SLM, ofrece una … Leer más

La transformación digital en América Latina atraviesa un punto de inflexión. Mientras el crecimiento económico regional proyectado para 2025 apenas alcanzará el 2.1%, la tecnología se consolida como la palanca más poderosa para impulsar productividad, inclusión financiera y competitividad global. En este escenario, la trayectoria de Gonzalo Manuel Araujo Cabarcas, CEO de SLM, ofrece una … Leer más

El Instituto de Innovación, Ciencia y Emprendimiento para la Competitividad del Estado de Guanajuato (IDEA) impulsa la adopción de tecnologías avanzadas con la inteligencia artificial, mientras fortalece la ciberseguridad en empresas y organismos del estado. Así lo señaló Juan Antonio Reus Montaño, director general del instituto. “Hoy la atención está en personas queriendo adoptar los … Leer más

El Instituto de Innovación, Ciencia y Emprendimiento para la Competitividad del Estado de Guanajuato (IDEA) impulsa la adopción de tecnologías avanzadas con la inteligencia artificial, mientras fortalece la ciberseguridad en empresas y organismos del estado. Así lo señaló Juan Antonio Reus Montaño, director general del instituto. “Hoy la atención está en personas queriendo adoptar los … Leer más

Tijuana, Baja California.- La Inteligencia Artificial es una herramienta que puede transformar a las empresas, manifestó Roberto Vega Solís, presidente de Coparmex Tijuana, durante su mensaje de apertura al desayuno empresarial del organismo. En su intervención dio la bienvenida a Andrés Ponce de León, cofundador y presidente de Entropia, especialista en Inteligencia Artificial (IA) y … Leer más

Tijuana, Baja California.- La Inteligencia Artificial es una herramienta que puede transformar a las empresas, manifestó Roberto Vega Solís, presidente de Coparmex Tijuana, durante su mensaje de apertura al desayuno empresarial del organismo. En su intervención dio la bienvenida a Andrés Ponce de León, cofundador y presidente de Entropia, especialista en Inteligencia Artificial (IA) y … Leer más

Es fundamental invertir en la investigación y desarrollo de mecanismos que diferencien a las máquinas de los humanos para construir un internet más confiable para todos. ES INNEGABLE que la era digital ha traído consigo una serie de ventajas. Hoy en día podemos realizar transacciones financieras, acceder a casi cualquier tipo de servicio o hablar … Leer más

Es fundamental invertir en la investigación y desarrollo de mecanismos que diferencien a las máquinas de los humanos para construir un internet más confiable para todos. ES INNEGABLE que la era digital ha traído consigo una serie de ventajas. Hoy en día podemos realizar transacciones financieras, acceder a casi cualquier tipo de servicio o hablar … Leer más

Muchas veces aceptamos las cookies por pura inercia, pero sin detenernos a reflexionar qué implica ese acto tan cotidiano. NUESTRA VIDA DIGITAL está compuesta por interacciones diarias con decenas de páginas web. Cada una de ellas tiene como objetivo registrar datos sobre nuestra visita: desde nuestros hábitos de navegación, hasta preferencias personales. En teoría, esto … Leer más

Muchas veces aceptamos las cookies por pura inercia, pero sin detenernos a reflexionar qué implica ese acto tan cotidiano. NUESTRA VIDA DIGITAL está compuesta por interacciones diarias con decenas de páginas web. Cada una de ellas tiene como objetivo registrar datos sobre nuestra visita: desde nuestros hábitos de navegación, hasta preferencias personales. En teoría, esto … Leer más

En la era digital, niñas, niños y adolescentes navegan en un mundo lleno de oportunidades, pero también de riesgos invisibles. Las tecnologías de la información y la comunicación (TIC) son herramientas indispensables para su educación, comunicación, participación y recreación. Sin embargo, a diario se enfrentan a los monstruos de internet: amenazas reales como el abuso … Leer más

En la era digital, niñas, niños y adolescentes navegan en un mundo lleno de oportunidades, pero también de riesgos invisibles. Las tecnologías de la información y la comunicación (TIC) son herramientas indispensables para su educación, comunicación, participación y recreación. Sin embargo, a diario se enfrentan a los monstruos de internet: amenazas reales como el abuso … Leer más

Enfoquémonos en lo importante. La comunicación cuántica (QComm) y la criptografía, forman uno de los tres pilares de la tecnología cuántica, junto con la computación cuántica (QC) y los sensores cuánticos. La QComm será la solución al siguiente problema: los algoritmos de los que depende la transferencia segura de datos en Internet hoy, podrán ser … Leer más

Enfoquémonos en lo importante. La comunicación cuántica (QComm) y la criptografía, forman uno de los tres pilares de la tecnología cuántica, junto con la computación cuántica (QC) y los sensores cuánticos. La QComm será la solución al siguiente problema: los algoritmos de los que depende la transferencia segura de datos en Internet hoy, podrán ser … Leer más

El robo de contraseñas y de datos bancarios, así como la instalación de programas malignos (malware) en los dispositivos personales son algunos de los riesgos a los que los usuarios de redes públicas de wifi se ven expuestos en parques, aeropuertos, cafeterías, centros comerciales y cualquier otro espacio que ofrezca acceso libre a internet. Si … Leer más

El robo de contraseñas y de datos bancarios, así como la instalación de programas malignos (malware) en los dispositivos personales son algunos de los riesgos a los que los usuarios de redes públicas de wifi se ven expuestos en parques, aeropuertos, cafeterías, centros comerciales y cualquier otro espacio que ofrezca acceso libre a internet. Si … Leer más

Puebla, Pue. Representantes del sector empresarial y jóvenes universitarios serán los próximos dos grupos que participarán en el tercer y cuarto foro que realizará el Congreso local esta semana para tratar el artículo 480 que habla sobre el ciberasedio. Los diputados tomaron esta decisión casi al mismo tiempo que la Comisión Nacional de los Derechos … Leer más

Puebla, Pue. Representantes del sector empresarial y jóvenes universitarios serán los próximos dos grupos que participarán en el tercer y cuarto foro que realizará el Congreso local esta semana para tratar el artículo 480 que habla sobre el ciberasedio. Los diputados tomaron esta decisión casi al mismo tiempo que la Comisión Nacional de los Derechos … Leer más

Puebla, Pue. La diputada del partido Movimiento Ciudadano (MC), Fedrha Suriano Corrales, descartó sumarse a la propuesta de la oposición, Partido Revolucionario Institucional (PRI) y Partido Acción Nacional (PAN), para derogar el artículo 480 que trata del ciberacoso dentro de la Ley de Ciberseguridad. Consideró que es mejor trabajar en una reforma que sea analizada … Leer más

Puebla, Pue. La diputada del partido Movimiento Ciudadano (MC), Fedrha Suriano Corrales, descartó sumarse a la propuesta de la oposición, Partido Revolucionario Institucional (PRI) y Partido Acción Nacional (PAN), para derogar el artículo 480 que trata del ciberacoso dentro de la Ley de Ciberseguridad. Consideró que es mejor trabajar en una reforma que sea analizada … Leer más

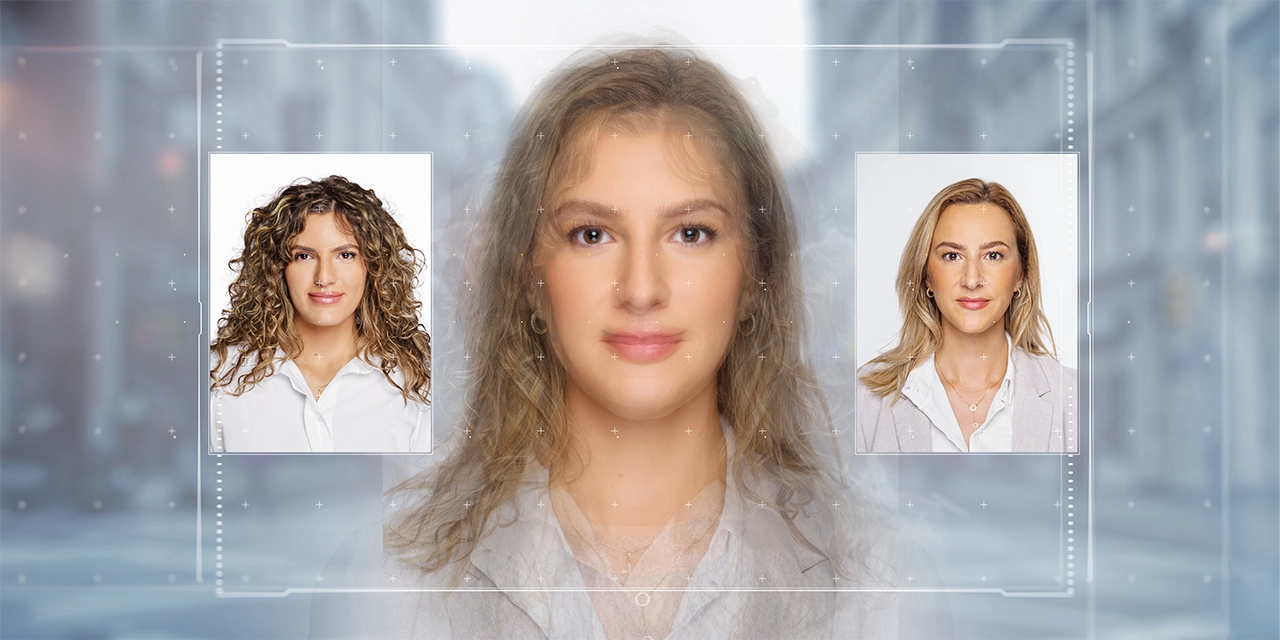

¿Recuerdas la frase “no todo es lo que parece”? Hoy esa advertencia cobra un nuevo sentido en el mundo digital. Y es que la proliferación de deepfakes generados mediante tecnologías de intercambio facial, como Face Swap, se ha convertido en una amenaza de alto impacto para la ciberseguridad organizacional. Su irrupción en plataformas de videollamadas … Leer más

¿Recuerdas la frase “no todo es lo que parece”? Hoy esa advertencia cobra un nuevo sentido en el mundo digital. Y es que la proliferación de deepfakes generados mediante tecnologías de intercambio facial, como Face Swap, se ha convertido en una amenaza de alto impacto para la ciberseguridad organizacional. Su irrupción en plataformas de videollamadas … Leer más

Con la expansión de la inteligencia artificial los ladrones digitales han refinado sus estrategias y hoy en día no necesitan robar identidades, pues les basta con fabricarlas. Gracias al uso de deepfakes (video manipulado creado con inteligencia artificial) los ciberdelincuentes están suplantando a las personas con fines de estafa, pues se ganan la confianza de … Leer más

Con la expansión de la inteligencia artificial los ladrones digitales han refinado sus estrategias y hoy en día no necesitan robar identidades, pues les basta con fabricarlas. Gracias al uso de deepfakes (video manipulado creado con inteligencia artificial) los ciberdelincuentes están suplantando a las personas con fines de estafa, pues se ganan la confianza de … Leer más

En esta nueva era tecnológica conocemos la inteligencia artificial (IA) por su capacidad para recopilar datos, generar textos, ofrecer recordatorios y responder preguntas. Pero su potencial va más allá de lo que percibimos a simple vista. Hoy cuenta con una fuerza y capacidad de mejora que le permite, incluso, realizar ciertas acciones de manera autónoma … Leer más

En esta nueva era tecnológica conocemos la inteligencia artificial (IA) por su capacidad para recopilar datos, generar textos, ofrecer recordatorios y responder preguntas. Pero su potencial va más allá de lo que percibimos a simple vista. Hoy cuenta con una fuerza y capacidad de mejora que le permite, incluso, realizar ciertas acciones de manera autónoma … Leer más

En un contexto global donde la ciberseguridad se ha convertido en una prioridad estratégica, la falta de mujeres en este campo es un desafío urgente que demanda atención inmediata. A medida que el mundo digital se expande y las amenazas cibernéticas se vuelven más sofisticadas, las voces de la representación femenina siguen siendo minoritarias en … Leer más

En un contexto global donde la ciberseguridad se ha convertido en una prioridad estratégica, la falta de mujeres en este campo es un desafío urgente que demanda atención inmediata. A medida que el mundo digital se expande y las amenazas cibernéticas se vuelven más sofisticadas, las voces de la representación femenina siguen siendo minoritarias en … Leer más

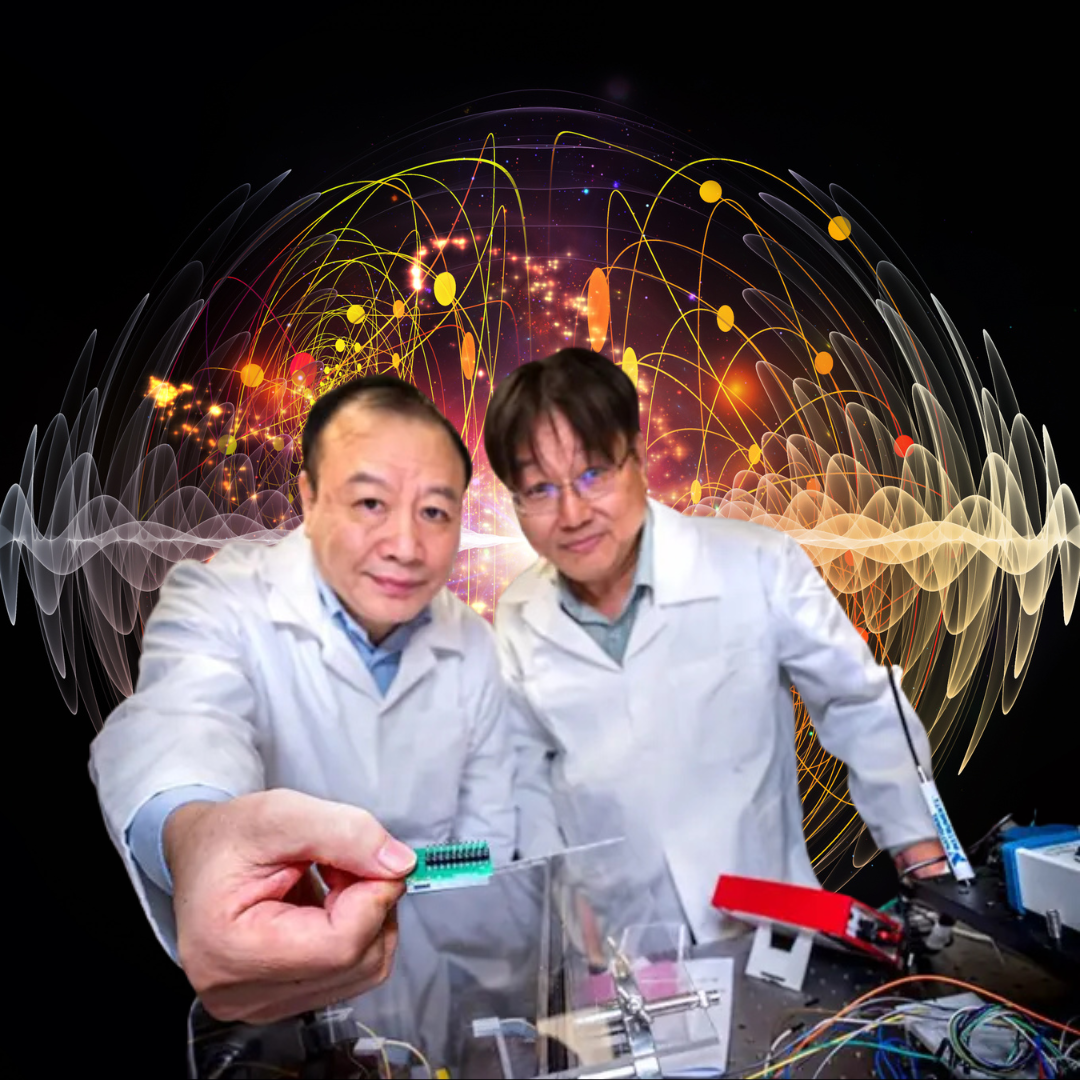

China ha sacudido la carrera por la computación cuántica con la presentación del Zuchongzhi 3.0, un chip con 105 cúbits que supera en 22 cúbits al procesador más avanzado de Google. Este avance, desarrollado por la Universidad de Ciencia y Tecnología de China (USTC), podría redefinir el futuro de la tecnología al alcanzar un poder … Leer más

China ha sacudido la carrera por la computación cuántica con la presentación del Zuchongzhi 3.0, un chip con 105 cúbits que supera en 22 cúbits al procesador más avanzado de Google. Este avance, desarrollado por la Universidad de Ciencia y Tecnología de China (USTC), podría redefinir el futuro de la tecnología al alcanzar un poder … Leer más

La presidenta de México, Claudia Sheinbaum Pardo, confirmó que su teléfono móvil y una cuenta de correo electrónico fueron hackeados, en respuesta a un reportaje del The New York Times que reveló la vulneración de su información digital. Un ataque cibernético tras la extradición de narcotraficantes Según el diario estadounidense, el hackeo ocurrió poco después … Leer más

La presidenta de México, Claudia Sheinbaum Pardo, confirmó que su teléfono móvil y una cuenta de correo electrónico fueron hackeados, en respuesta a un reportaje del The New York Times que reveló la vulneración de su información digital. Un ataque cibernético tras la extradición de narcotraficantes Según el diario estadounidense, el hackeo ocurrió poco después … Leer más